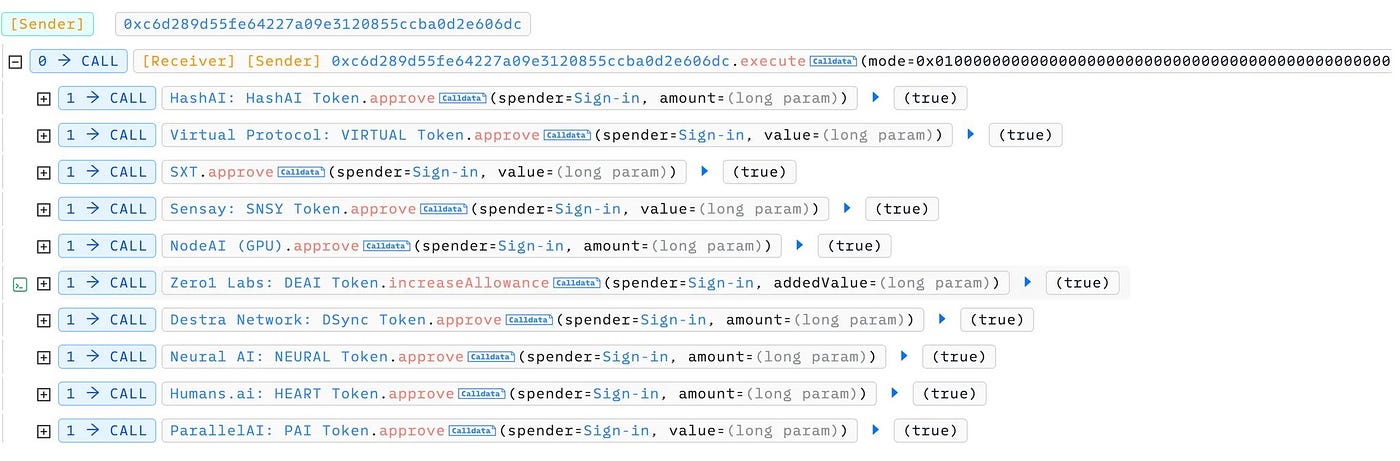

5月24日,#InfernoDrainer 钓鱼团伙利用 Metamask 7702-Delagator 合约的批量执行功能批量骗取了用户(0xc6D2…06DC)的代币授权,并实施了钓鱼攻击,损失超14.6万美元的 $HashAI $HUMANS $ParallelAI $NeuralAI $DSync $Zero1 $NodeAI $Sensay $Virtual.

-

欺诈地址

0x0000db5c8B030ae20308ac975898E09741e70000 0x00008C22F9F6f3101533f520e229BbB54Be90000 0xa85d90B8Febc092E11E75Bf8F93a7090E2ed04DE 0xC83De81A2aa92640D8d68ddf3Fc6b4B853D77359 0x33dAD2bbb03Dca73a3d92FC2413A1F8D09c34181

-

钓鱼交易示例

https://etherscan.io/tx/0x09c264618e93983510aaeb7aa2c91c8254a8b2ec66167438f3f6c28b866b6eba

-

被钓鱼原因

用户(0xc6D2…06DC)执行了恶意批量授权交易:

Ethereum Transaction Hash: 0x1ddc8cecbc... | Etherscan Call 0xe9ae5c53 Method By 0xc6D289d5...0d2E606DC on 0xc6D289d5...0d2E606DC | Success | May-23-2025 02:31:35 PM (UTC)etherscan.io

-

#InfernoDrainer 和 #PinkDrainer 正在实验更隐蔽、影响更大的利用7702的钓鱼黑色产业链。

根据我们的研究,目前钓鱼黑产团伙 #InfernoDrainer 和 #PinkDrainer 都正在研究并实验更隐蔽、影响更大的利用7702的钓鱼黑色产业链,相关地址如下,我们也将在后续公布更详细的报告:

Inferno Drainer:

0x0000db5c8B030ae20308ac975898E09741e70000

Pink Drainer:

0xe49e04F40C272F405eCB9a668a73EEAD4b3B5624

三、安全建议钱包提供商:

-

参考Metamask对于7702 Delegator的实现和安全管理,禁止用户对任意的Delegator授权,并且只允许应用内操作。提醒用户任何通过网页让用户进行签名授权的行为都是钓鱼攻击。

-

检查链是否与当前网络匹配,并提醒用户使用 chainID 为 0 签名时存在重放风险。

-

在用户签名授权时显示目标合约,在用户通过Delegator进行批量执行时显示具体的函数调用内容,降低网络钓鱼攻击的风险。

用户:

-

私钥保护始终是最重要的。Not your keys, not your coins.

-

不要根据任何独立的网页进行Delegator授权,安全的授权通常只会像Metamask一样在应用内进行。

-

在使用任何钱包进行签名时,请仔细看清签名内容,避免盲签或误签。