1.2 资金流向追踪

1.2 资金流向追踪

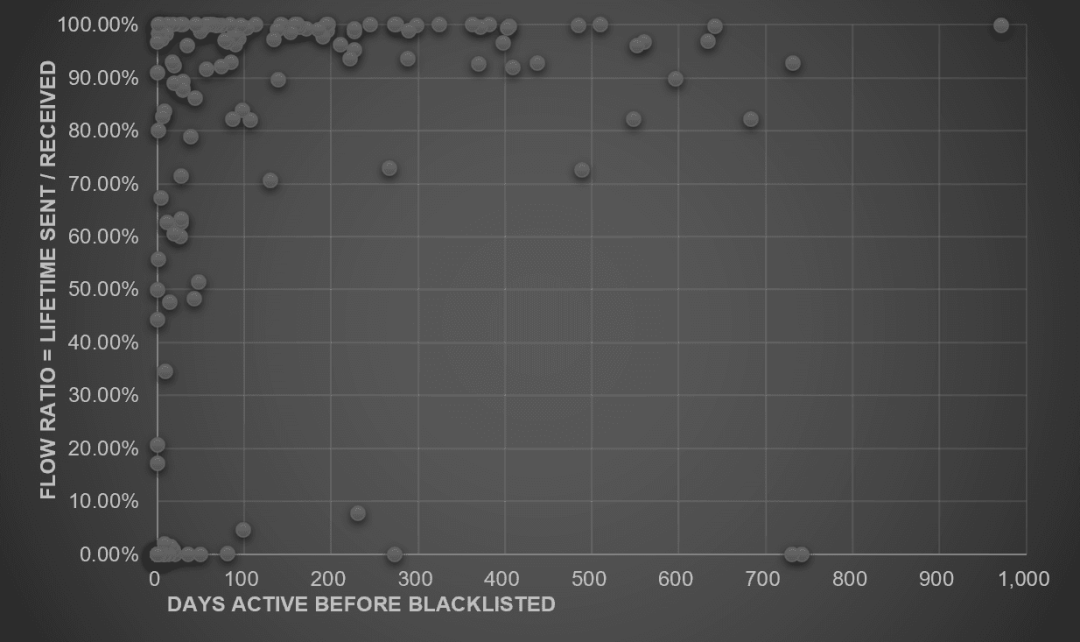

通过 BlockSec 的链上追踪工具 MetaSleuth (https://metasleuth.io),我们进一步分析了 6 月 13 日至 30 日间被拉黑的 151 个 USDT 地址的资金流动,从中识别出主要的资金来源与流向。

1.2.1 资金来源分析-

内部污染(91 个地址):这些地址的资金来自其他已被拉黑地址,表明存在高度互联的洗钱网络。

-

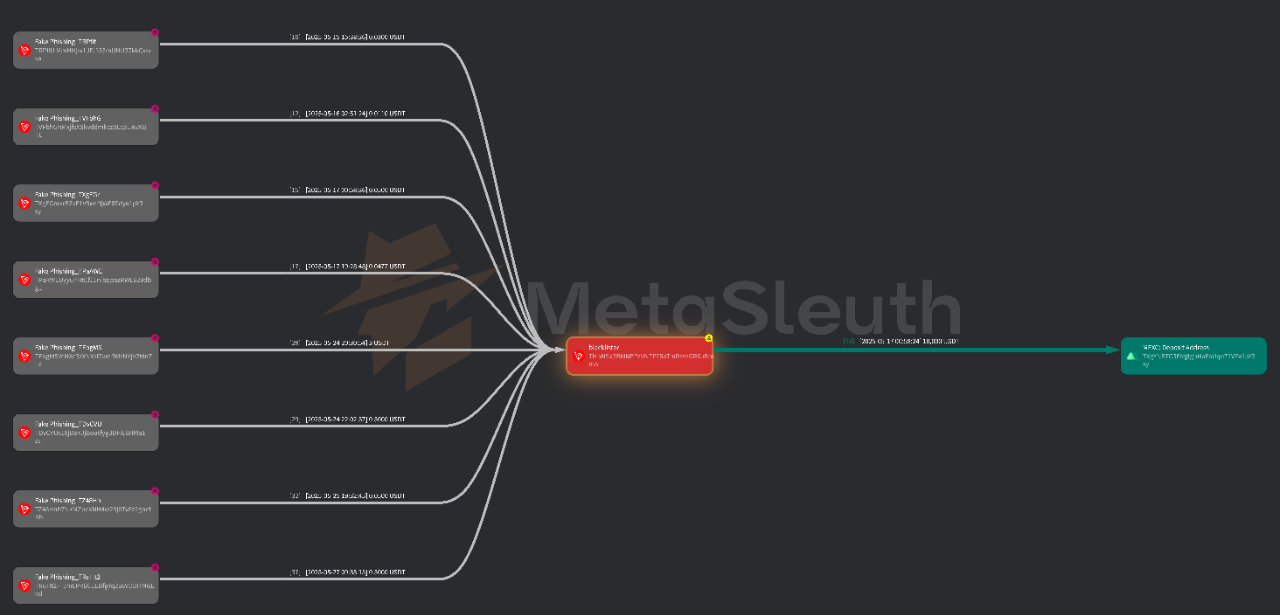

钓鱼标签(37 个地址):许多上游地址在 MetaSleuth 中被标注为“Fake Phishing”,可能是掩盖非法来源的欺骗性标签。

https://metasleuth.io/result/tron/THpNSa3BMNPPzVNTPZ6aTmRsVzGR6uRmma?source=26599be9-c3a9-42a6-a2ae-b6de72418003

-

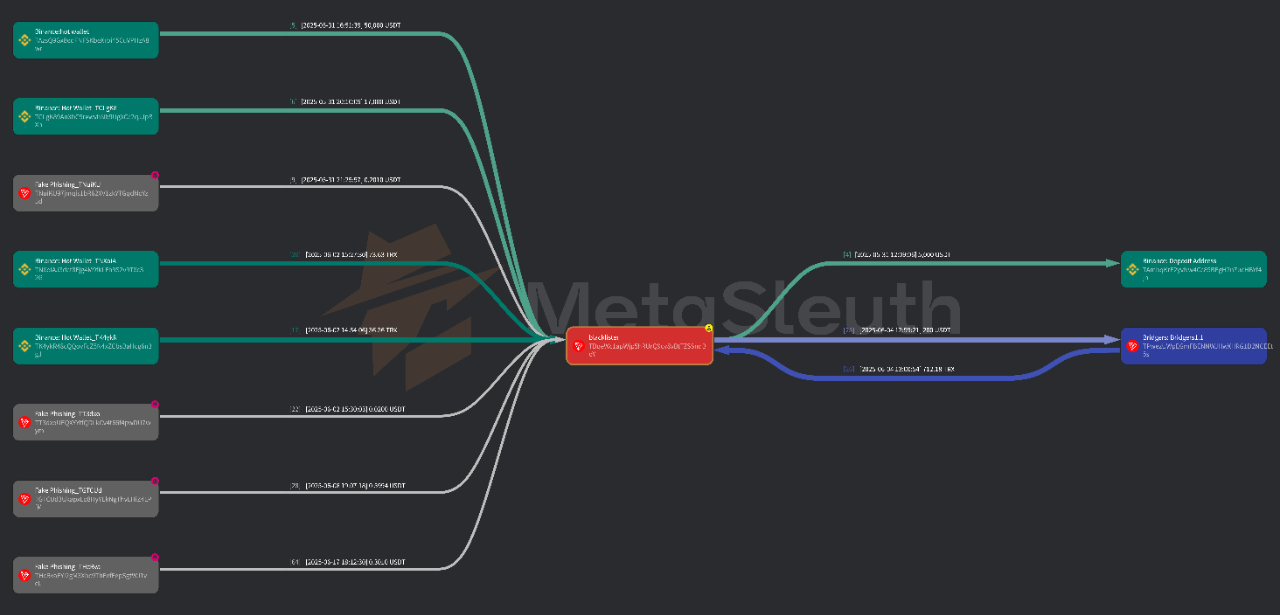

交易所热钱包(34 个地址):资金来源包括 Binance(20)、OKX(7)和 MEXC(7)等交易所热钱包,可能与被盗账户或“骡子账户”相关。

-

单一主要分发者(35 个地址):同一个黑名单地址多次作为上游,可能作为聚合器或混币器进行资金分发。

-

跨链桥接入口(2 个地址):资金部分来源于跨链桥,表明存在跨链洗钱操作。

-

流向其他黑名单地址(54 个):黑名单地址之间存在“内部循环链”的结构。

-

流向中心化交易所(41 个):这些地址将资金转入如 Binance(30)、Bybit(7)等 CEX 的充值地址,实现“下车”。

-

流向跨链桥(12 个):表明部分资金试图逃离 Tron 生态,继续跨链洗钱。

https://metasleuth.io/result/tron/TBqeWc1apWjp5hRUrQ9cy8vBtTZSSnqBoY?source=ddea74a3-fb52-4203-846a-c7be07fbb78d

值得注意的是,Binance 和 OKX 同时出现在资金流入(热钱包)和流出(充值地址)两端,进一步凸显其在资金链中的核心位置。当前交易所对 AML/CFT 的执行不足以及资产冻结滞后,可能让不法分子在监管介入前完成资产转移。