对于已经熟悉硬件钱包的 Degen 用户而言,这些陷阱几乎没有杀伤力,因为他们在购买、初始化和绑定流程中天然会做安全验证,但对于初次购买或缺乏经验的硬件钱包新手用户,中招概率则直线飙升。

像此次最新的安全事件,诈骗者就是在提前创建好钱包的前提下,专门预设了假的纸质说明书,引导购买用户拆封后,以假流程激活使用这台二手 imKey,从而直接将资产转走,根据笔者与相关从业人士沟通交流,近期确实已经注意到有拆封产品、放入假说明书销售的情况开始多点出现。

毕竟不少新手用户往往会忽略产品完整性(包装是否拆封、防伪帖纸是否损坏),容易漏掉对比包装内物品清单,也不了解官方 App 内就可以完成「新机/旧机」验证,如果这些信息被正确核对,绝大多数陷阱都能在第一时间被识破。

可以说,硬件钱包的产品设计能否全面覆盖并主动支持用户端进行自我验证,才是打破灰产攻击链条的最关键闸门。

以 SafePal 的蓝牙款 X1 硬件钱包为例,它在用户端的自我主动验证路径做得相对完整:

-

首次绑定提醒:在激活硬件钱包并绑定 App 时,会提示「该设备已激活,是否为本人操作」;

-

历史激活信息展示:后续据悉 SafePal 相关界面还会同步显示设备首次激活时间和是否是本部手机第一次绑定,帮助用户第一时间判断设备是否为全新机或是否被他人初始化过;

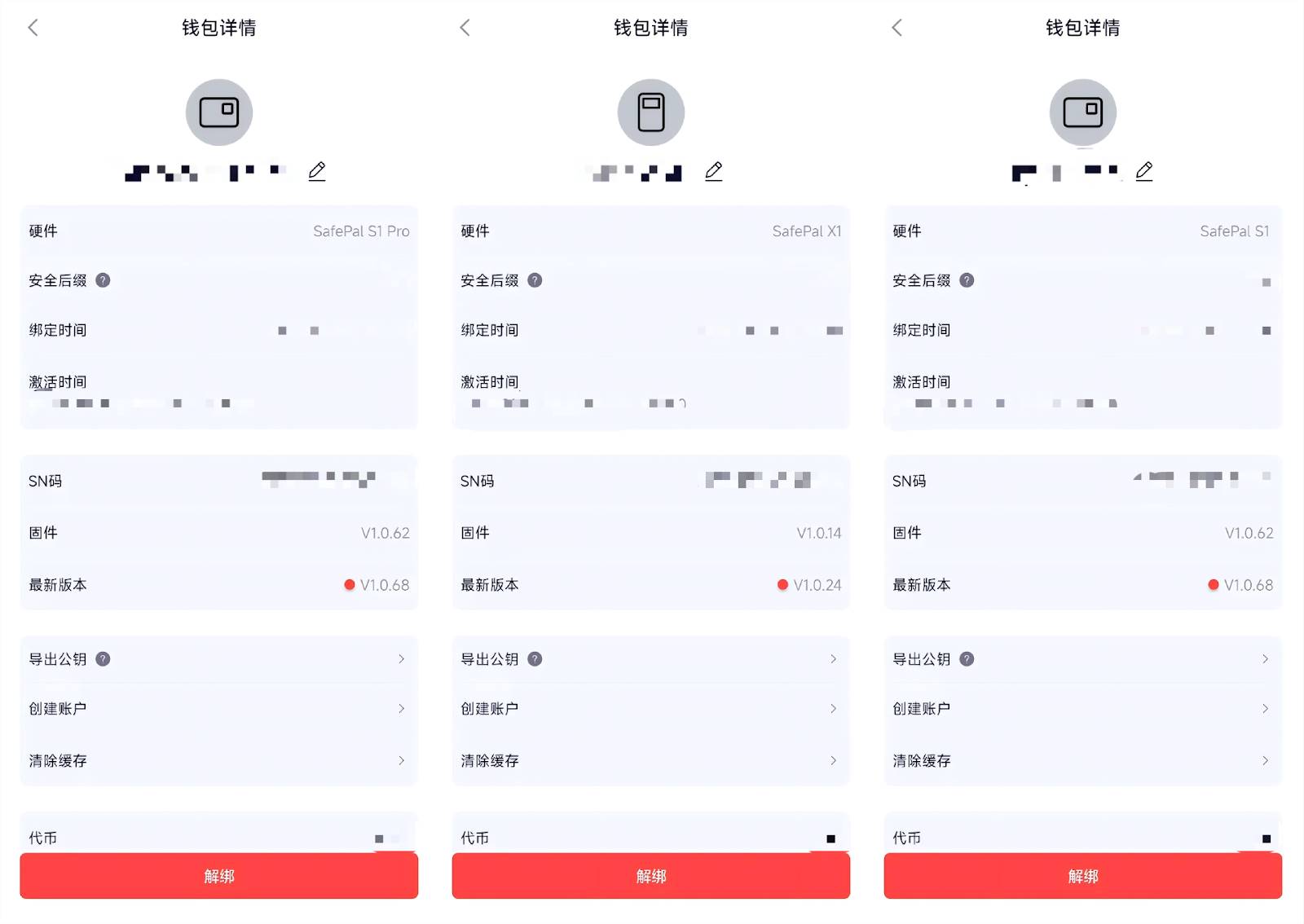

除此之外,根据笔者的实际使用体验,无论是采用二维码交互机制的 SafePal S1、S1 Pro,还是采用蓝牙进行信息交互的 SafePal X1,都允许用户在绑定 SafePal App 后,随时查看对应硬件钱包的 SN 码与历史激活时间(如下图所示),以进一步确认设备来源与使用状态。

这得益于 SafePal 的硬件钱包在出厂时,会给每个设备都写入一个 SN,并且把这台硬件设备的硬件指纹信息也一同和这个 SN 绑定并保存在 SafePal 后台,以进一步确认设备来源与使用状态。

那就意味着用户第一次使用这个硬件钱包的时候需要先激活才能创建钱包,激活时手机 App 就会把连接的硬件钱包的 SN 和指纹信息一起回传给 SafePal 后台验证,只有都匹配才会给用户提示硬件钱包可以继续使用,并记录激活时间。

后续其他手机设备再次绑定这台硬件钱包的时候,也会提示用户这台硬件已经激活,不是第一次使用,并让用户二次确认。

而通过这几步验证,用户几乎可以在第一次接触设备时就识破二手陷阱或假冒设备,从而切断灰产常见的第一步攻击链条。