- 1290 万枚 SUI(约 5400 万美元)

- 6000 万美元 USDC

- 490 万美元 Haedal Staked SUI

- 1950 万美元 TOILET

- 其他代币如 HIPPO 和 LOFI 下跌 75–80%,流动性枯竭

Cetus 的这次漏洞有三个特点:

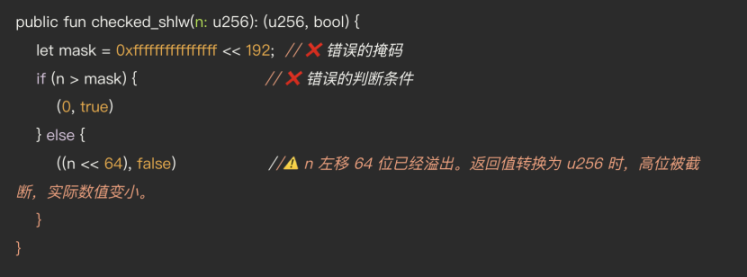

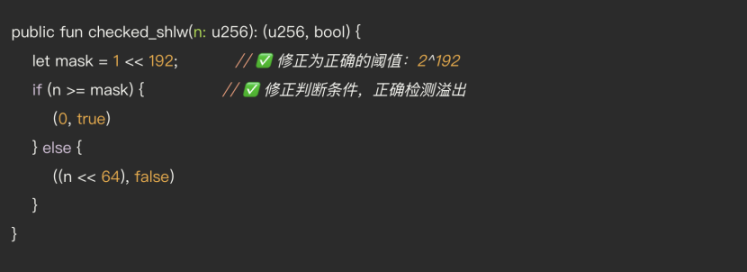

1. 修复成本极低:一方面,Cetus 事件的根本原因是 Cetus 数学库中的一个疏漏,并非协议的价格机制错误、底层架构错误。另一方面,漏洞仅仅限于 Cetus 本身,更和 SUI 的代码无关。漏洞根源在于一处边界条件判断,只需修改两行代码即可彻底消除风险;修复完成后可立即部署到主网,确保后续合约逻辑完备,杜绝该漏洞。

2. 隐蔽性高:合约上线两年平稳运行零故障,Cetus Protocol 进行了多次审计,但漏洞并未被发现,主要原因在于用于数学计算的 Integer_Mate 库未被包含在审计范围中。

黑客利用极端值精确构造交易区间,构造提交极高流动性的极罕见场景,才触发异常逻辑,说明此类问题难以通过普通测试发现。这类问题往往处于人们视野中的盲区,因此潜伏了许久才被发现,

3. 并非 Move 独有问题:

Move 在资源安全和类型检查上优于多种智能合约语言,内置了常见情境下对于整数溢出问题的原生检测。此次溢出是因为添加流动性时在计算所需的代币数量时, 首先使用了错误的数值做上限检查, 并且用移位运算代替了常规的乘法运算, 而如果是常规的加减乘除运算在 move 中会自动检查溢出情况, 不会出现这种高位截断的问题。

类似漏洞在其他语言(如 Solidity、Rust)上也曾出现,甚至因其缺乏整数溢出保护而更易被利用;在 Solidity 版本更新之前,对于溢出检非常薄弱。历史上发生过加法溢出、减法溢出、乘法溢出等,直接原因都是因为运算结果超出了范围。例如 Solidity 语言的 BEC 和 SMT 两种智能合约上的漏洞,都通过精心构造的参数,绕过合约中的检测语句,超额转账实现攻击。

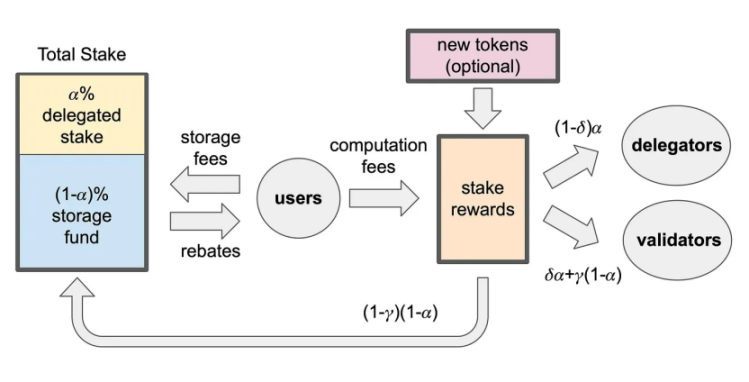

3. SUI 的共识机制 3.1 SUI 共识机制简介

SUI 官方 Medium

概况:

SUI 采取委托权益证明框架(Delegated Proof of Stake,简称 DPoS),DPoS 机制虽然能够提高交易吞吐量,但却无法像 PoW(工作量证明)那样提供极高的去中心化程度。因此,SUI 的去中心化程度相对较低,治理门槛相对较高,普通用户难以直接影响网络治理。